Category: System Designs

Sicherheit und Langlebigkeit der Global-Tech-Player

Bei der Frage danach, wie sicher unsere Anwendungen sind, sind Threat Analysis und Threat Modelling bewährte Methoden. Dabei wird klar, dass alle Angriffe aus einem Ziel, den Mitteln und dem Motiv bestehen. Ziele können von der internen IT und Security versteckt und vermindert werden. Die Mittel zum Angriff sind heutzutage quasi unbegrenzt und wenn überhaupt…

Digitaler Nachlass – Was bleibt zurück, wenn wir gehen?

Die Digitalisierung hat unser Leben in den letzten Jahren stark geprägt. Allein in Deutschland sind bereits 87% aller Menschen ab zehn Jahren online [1]. Wir teilen unser Leben auf sozialen Netzwerken, nutzen Online-Banking und speichern unsere wertvollen Erinnerungen in der Cloud. Doch was geschieht mit all unseren digitalen Gütern, sobald wir nicht mehr da sind?…

Cyber-Sicherheit in Zeiten des Ukraine-Krieges: Wie schützt sich die NATO vor zunehmenden Gefahren?

Aktuelle Lage In einer stärker technologisierten Welt haben Cyber-Angriffe größere Auswirkungen und es bieten sich mehr Plattformen, um Angriffe durchführen zu können. Dabei werden Angriffe immer häufiger genutzt um gezielt politische bzw. militärische Ziele erreichen zu können. Besonders beim russischen Überfall auf die Ukraine haben die Dimensionen des sogenannten „Cyber-Warfare“ neue Dimensionen erreicht. Die Anzahl…

Die verheerenden Auswirkungen eines Atomkrieges: Eine bedrohliche Realität

In einer Welt, die von zahlreichen globalen Herausforderungen und Ereignissen geprägt ist, steht besonders eine Bedrohung weiterhin im Mittelpunkt: der Atomkrieg. Die Gefahr einer nuklearen Auseinandersetzung und damit das Einläuten des Endes der Menschheit und Umwelt ist eine der gravierendsten und existenzbedrohlichsten Bedrohungen. Angespannte Beziehungsverhältnisse zwischen Ländern und Regierungen führen dazu, dass wiederholt atomare Bedrohungen…

Security Knockout: How Capcom’s Street Fighter 5 punched a hole in Intel’s security system

Games are usually built in order to optimize performance, not security. Nevertheless, they can be responsible for security vulnerabilities as well. This article shows how anti-cheat software, cheaters themselves and finally also game developers can cause harm to users systems.

Wie sicher ist das biometrische Verfahren der Gesichtserkennung und wie sicher bleibt es in Zukunft?

Überblick Die Verwendung von biometrischen Verfahren wie der Gesichtserkennung zur Identifizierung von Personen und damit als Sicherheitskonzept hat in den letzten Jahrzehnten deutlich zugenommen. Nicht nur fast jedes Smartphone funktioniert mittlerweile mit Fingerabdrucksensoren oder Gesichtserkennung, sondern auch Zutrittskontrollanlagen oder sogar mobile Banking-Apps verwenden diese Art der Authentifizierung und Identifizierung. Doch wie genau funktionieren diese System…

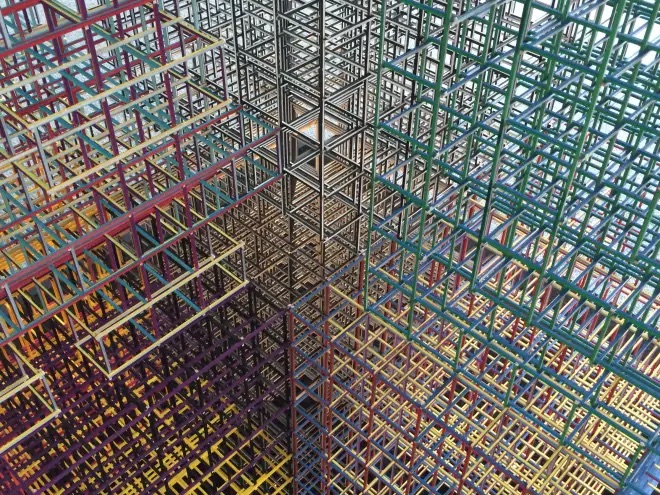

Grids are Dead – or are they?

Huge datasets – not enough computing power. What to do? Don’t worry! The supercomputer concept Grid Computing is here to save you! With the rise of cloud computing, fewer companies decide upon using Grid Computing – and even less know what the latter really is or how it can be used. What’s behind this matter?…

- Allgemein, Scalable Systems, System Architecture, System Designs, System Engineering, Ultra Large Scale Systems

Fog Computing: Solving the limitations of Cloud and Edge Computing

Fog computing offers a compromise between cloud and edge computing for real-time, scalable data analysis. Ideal for regional applications and IoT. However, authentication and privacy issues must be addressed.

HyperRace – finding the right architecture approach for an online racing game

Introduction You all know racing games. From the realistic, simulated ones like Formula 1 or Forza Motorsport to the playful, arcade-heavy ones like Super Mario Kart or Need For Speed. The range is large, but somehow pretty standard. So we want to take it a little crazier. After all, who says that it always has…

Die Zukunft ist Serverless?

Überblick Die “Cloud” ist ein Begriff, der in den letzten Jahren immens an Bedeutung gewonnen hat. Häufig wird sie für die Bereitstellung von Diensten und Services genutzt. Im Lauf der Zeit haben sich dabei verschiedene Architekturen entwickelt, die in der Cloud eingesetzt werden und unterschiedliche Ansätze für die Handhabung des Codes der Entwickler und die…